반응형

점검 내용

- 시스템의 사용자 계정(root 및 일반계정) 정보가 저장된 파일에 사용자 계정 패스워드가 암호화 되어 저장되어 있는지 점검

- 일부 오래된 시스템의 경우 /etc/passwd 파일에 패스워드가 평문으로 저장되므로 사용자 계정 패스워드가 암호화되어 저장되어 있는지 점검하여 비인가자의 패스워드 파일 접근 시도 시 계정 패스워드가 안전하게 관리되고 있는지 확인

보안 위협

- 사용자 계정 패스워드가 저장된 파일이 유출 또는 탈취 시 평문으로 저장된 패스워드 정보 노출

1. /shadow 파일 패스워드 암호화 존재 확인(일반적으로 etc 파일 안에 존재)

#cat /etc/shadow

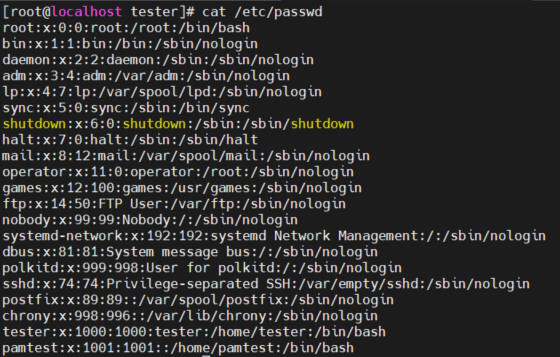

2. /etc/passwd 파일 내 두 번째 필드가 "x" 표시되는지 확인

#cat /etc/passwd

#pwunconv 명령어를 통해 패스워드를 평문으로 보는 것이 가능(일반 패스워드 정책 적용)

passwd 파일의 경우 외부사용자에 read 권한이 있으므로, 크랙 당할 위험이 있기때문에 shadow 파일을 사용합니다

#pwconv 명령어를 통해 패스워드 암호화(쉐도우 패스워드 정책 적용)

pwconv 명령어를 적용하면 다시 패스워드 필드가 "x"로 바뀐 것을 확인할 수 있으며, shadow 파일은 사용자 read 권한만 존재하기 때문에 외부 사용자가 확인할 수 없습니다.

오래된 OS가 아니라면 기본적으로 shadow 정책을 따르기때문에 passwd가 평문으로 외부사용자에게 보여질 일은 없습니다.

반응형

'Linux > CentOS' 카테고리의 다른 글

| 리눅스 free 명령어 (0) | 2022.09.15 |

|---|---|

| [CentOS7] 계정 잠금 임계값 설정 (0) | 2022.06.07 |

| [CentOS7] 패스워드 복잡성 설정 (0) | 2022.06.03 |

| [CentOS7] root 계정 원격 접속 제한 (0) | 2022.06.02 |

| 주요 정보통신 기반 시설 기술적 취약점 분석(Unix 서버) (0) | 2022.05.30 |